Darknet là gì?

Một trong những điều khiến Internet trở nên hấp dẫn là số lượng thông tin đáng kinh ngạc mà một người có quyền truy cập. Nếu bạn đang đọc bài viết này, có một cơ hội tốt để bạn biết cách sử dụng các công cụ tìm kiếm phổ biến như Google, Ask và Bing để lấy thông tin. Trong khi những động cơ này mạnh mẽ và đã xếp hạng rất nhiều Internet, nhiều thứ vẫn chưa được thám hiểm. Trong hơn chín năm, một Internet ẩn đã tồn tại, và đã trở thành được gọi là Darknet / Deepweb.

Có một vài điều bạn cần phải hiểu về Darknet / Deepweb trước khi đi sâu vào nó.

- Mục đích của Darknet là ẩn danh. Ẩn danh thực sự được yêu cầu chỉ để có quyền truy cập. Do đó, không ai trên mạng có thể nhận dạng bạn và bạn không thể xác định được ai trên mạng.

- Darknet được xây dựng trên một xương sống Peer-to-Peer. Bằng cách này, tôi có nghĩa là nội dung không được lưu trữ tập trung. Nó được "chia sẻ" giữa các đồng nghiệp sử dụng các cổng và giao thức không chuẩn.

- Các trang web Darknet hoàn toàn không thể truy cập trừ khi bạn định tuyến lưu lượng truy cập thông qua mạng ẩn danh như TOR hoặc I2P.

- Mặc dù có một lượng thông tin hữu ích đáng kể trên Darknet, cũng có rất nhiều hoạt động bất hợp pháp bên trong. Không nhấp vào liên kết hoặc tải xuống tài liệu bạn không chắc chắn.

Loại thông tin nào có trên Darknet?

Bạn có thể tìm thấy bất cứ điều gì từ các blog vận động chính trị cho các tài liệu bị rò rỉ và các bài luận gây tranh cãi từ các nhà báo tự do. Tuy nhiên, cũng có rất nhiều thứ xấu nữa. Vì mạng này yêu cầu ẩn danh, nên rất tiếc là đã thu hút được nhiều loại không hợp lệ. Nội dung khiêu dâm trẻ em, mật khẩu bị đánh cắp và bộ dụng cụ khai thác đều có thể được mua, bán hoặc tải xuống từ mạng này. Một lần nữa, sử dụng với sự thận trọng.

Làm cách nào để truy cập?

Bạn sẽ tưởng tượng rằng một mạng ngầm như Darknet sẽ khá khó khăn để truy cập. trên thực tế, nó không phải. Nó là cực kỳ dễ dàng để đạt được mục. Điều này là do bảo mật thực sự của mạng này là mô hình đe dọa phi tập trung của các công cụ ẩn danh như TOR và I2P. Bằng cách này, không ai trên mạng có thể nhận dạng bất kỳ ai khác trên mạng, vì cách thông tin được truyền giữa các đồng nghiệp.

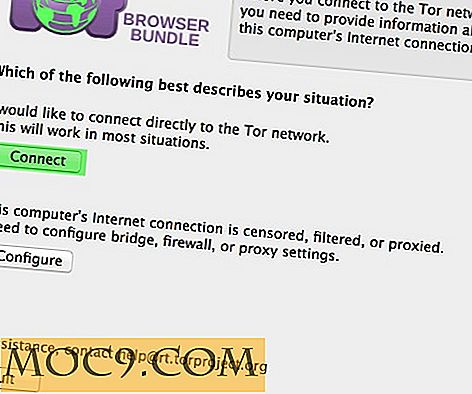

Có một số cách bạn có thể trực tuyến. Để giữ cho bài viết này ngắn gọn và ngắn gọn, tôi sẽ sử dụng phương pháp thẳng tiến nhất: TOR. Thứ nhất, điều hướng đến trang web chính thức của TOR và lấy một bản sao miễn phí của gói trình duyệt TOR. Đây sẽ là chìa khóa của bạn để tham gia.

Khi bạn đã tải xuống tệp nhị phân, chỉ cần chạy qua trình hướng dẫn cài đặt. Sau khi cài đặt, thực thi TorBrowser.

Chỉ cần nhấp vào “Kết nối” và chờ cho mạch TOR được thiết lập.

Một khi điều này được thực hiện, một trình duyệt web Firefox đã được sửa đổi sẽ bật lên. Từ đây, bạn có thể truy cập bất kỳ trang web nào ẩn danh hoàn toàn. Bên cạnh việc ẩn IP của bạn thông qua một mạng lưới các bộ định tuyến hành vi phức tạp, TorBrowser cũng sẽ ẩn mọi thứ về phiên trình duyệt của bạn, chẳng hạn như hệ điều hành bạn đang sử dụng và các trang giới thiệu.

Điều hướng Darknet / Deepweb

Xin chúc mừng! Nếu bạn đã thực hiện nó đến nay, bạn có mọi thứ bạn cần để truy cập vào các đường nứt ẩn của Internet, gần như vậy. Bạn vẫn cần lộ trình. Một khởi đầu tốt là "Wiki ẩn", có thể được tìm thấy bằng cách điều hướng đến liên kết này http://jh32yv5zgayyyts3.onion (liên kết luôn thay đổi, vì vậy không có gì đảm bảo rằng liên kết này sẽ hoạt động trong tương lai) trong TorBrowser của bạn . Bạn có thể tìm hiểu thêm về Hidden Wiki tại đây.

Disclaimer : Nội dung của bài viết này chỉ dành cho mục đích thông tin và giáo dục. Có rất nhiều nội dung xúc phạm, bị kiểm duyệt và bất hợp pháp trong mạng tối. Liên doanh theo quyết định của riêng bạn.

Bớt tư tưởng

Nhiều lần trong suốt bài viết này, tôi đã tuyên bố "sử dụng theo ý mình;" Tôi sẽ làm như vậy một lần nữa. Hãy ghi nhớ các nguyên tắc cơ bản về an toàn trên Internet và áp dụng chúng gấp đôi khi lướt Darknet.

- Không tiết lộ danh tính của bạn cho bất kỳ ai trong bất kỳ trường hợp nào.

- Giả sử bất kỳ nội dung nào bạn tải xuống đều độc hại, trừ khi bạn hoàn toàn tin tưởng nguồn, mà bạn không nên sử dụng trong mạng tối.

- Nếu bạn tải xuống một tệp nhị phân, hãy quét nó bằng phần mềm chống vi-rút của bạn trước khi thực thi.