Biết giới hạn của VPN và cách giữ an toàn cho bản thân

Sự ra đời của VPN và tuyên truyền của họ đã làm cho nó dễ dàng hơn đáng kể so với đầu những năm 2000 để chỉ đơn giản là đường hầm kết nối của bạn thông qua một máy chủ xa để đảm bảo rằng tất cả các thông tin liên lạc của bạn là ẩn danh và an toàn. Ít nhất đây là ấn tượng mà hầu hết mọi người nhận được khi họ nghe về VPN và những điều kỳ diệu mà họ mang lại. Kết nối như thế này để duyệt internet đã trở thành một hiện tượng như vậy mà gần hai phần ba công nhân công nghệ đang làm điều đó. Tuy nhiên, trong thế giới thực, luôn có một số thông báo trước khi sử dụng VPN và tất cả phụ thuộc vào các bước mà nhà cung cấp của bạn sử dụng để bảo mật kết nối của bạn.

Xác nhận rằng hầu hết các nhà cung cấp VPN sẽ ghi lưu lượng truy cập của bạn

Nếu bạn đang lên đến một cái gì đó mà bạn thực sự không muốn bất cứ ai để tìm hiểu về, ngay cả khi họ cố gắng để kiểm toán nhà cung cấp VPN của bạn cho thông tin của bạn, bạn phải hiểu rằng hầu hết thời gian lưu lượng truy cập của bạn đang được đăng nhập. Vì vậy, miễn là một bản ghi của hoạt động của bạn tồn tại ở đâu đó trong ether, sự riêng tư của bạn không thể được đảm bảo. Ngay cả khi bạn chia nhỏ hoạt động của mình (tức là đăng nhập vào phương tiện truyền thông xã hội chỉ khi bạn không đăng nhập vào những thứ khác cùng một lúc), bạn vẫn có thể được xác định chính xác và nhà cung cấp sẽ có bản ghi địa chỉ IP bạn đã đăng nhập.

Trong trường hợp xấu nhất, họ thậm chí có thể có thông tin khác về bạn mà có thể được bàn giao cho bất cứ ai yêu cầu. Nếu bạn thực sự muốn ẩn danh bạn đã nghe nói rằng VPN hứa hẹn, bạn phải chắc chắn rằng nhà cung cấp mà bạn chọn không lưu nhật ký. Hãy chắc chắn rằng Google là tên của nhà cung cấp VPN, sau đó là “đăng nhập” để đảm bảo rằng nó không có danh tiếng để thực hiện việc này.

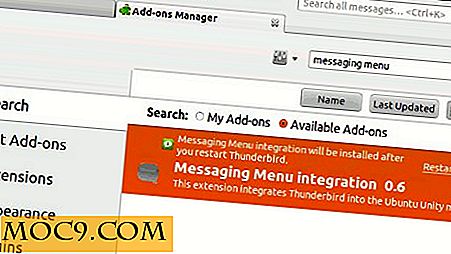

Không dựa trên VPN Với PPTP + MS-CHAPv2 xác thực

Trước khi chọn nhà cung cấp, hãy đảm bảo hỏi họ sử dụng loại xác thực nào để giúp bạn kết nối ngay từ đầu. Nếu họ đang sử dụng đường hầm điểm-điểm (PPTP) với xác thực MS-CHAPv2 (hơn một nửa trong số đó), thì bạn đang đăng ký một dịch vụ có lỗ hổng có thể bị tấn công thông qua các cuộc tấn công bạo lực. Về mặt lý thuyết, điều này có thể cho phép tin tặc đánh hơi kết nối của bạn để xem bạn đang làm gì.

Hãy ý thức về những hạn chế

Mặc dù VPN là một cách tuyệt vời để bảo mật kết nối của bạn với máy chủ, nhưng đó không phải là một nhân viên kỳ diệu. Để thương lượng kết nối của bạn, hầu hết các nhà cung cấp sẽ sử dụng hiệp hội bảo mật internet và giao thức quản lý khóa (ISAKMP) và cố gắng thiết lập một hiệp hội bảo mật (ISAKMP SA). Thật không may, điều này có thể dẫn đến một vài vấn đề nếu một hacker quản lý để bắt chước sự liên kết này thông qua các kỹ thuật như giả mạo ARP. Sau đó nó có thể ngồi giữa bạn và VPN, lặng lẽ lắng nghe kết nối của bạn (còn được gọi là cuộc tấn công trung gian). Ngay cả khi máy chủ có một hình thức xác thực khác trên đó, lớp bảo mật thứ hai cuối cùng phụ thuộc vào ISAKMP SA.

Để tránh những sự cố này, hãy thử xác thực từ mạng mà chỉ bạn mới có quyền kiểm soát. Tôi biết điều này phần nào đánh bại mục đích của VPN, nhưng kết nối với một mạng thông qua Wi-Fi công cộng hoặc mạng công ty có thể dẫn đến những loại rủi ro này. Để công bằng, đó là một số tiền rất nhỏ của rủi ro, nhưng một hacker có tay nghề cao có thể có được bàn tay trên kết nối của bạn và hoàn toàn làm suy yếu an ninh mà bạn đang hy vọng để có được ra khỏi nó. Vì vậy, ngay cả khi sử dụng VPN, bạn nên cẩn thận về những gì bạn làm khi xác thực thông qua mạng công cộng.

Trong hầu hết các trường hợp, một VPN tốt sẽ làm mọi thứ có thể để bảo mật kết nối của bạn, nhưng một số công việc đó phải đến từ bạn. Nếu bạn có thể chuyển đổi mạng trong một phiên hoạt động, thì bạn là vàng! Ví dụ: bạn có thể xác thực qua internet di động và tiếp tục phiên qua Wi-Fi.

Bạn có lời khuyên nào bạn muốn chia sẻ về sự an toàn tương đối của các nhà cung cấp VPN không? Hãy thảo luận điều này trong một bình luận!